L’emergenza del COVID-19 ha accelerato l’adozione, su tutto il territorio nazionale, delle misure di lavoro agile, il cosiddetto “smart working” (introdotto per la prima volta dalla Legge n. 81 del 2017), al fine di evitare gli spostamenti e contenere i contagi.

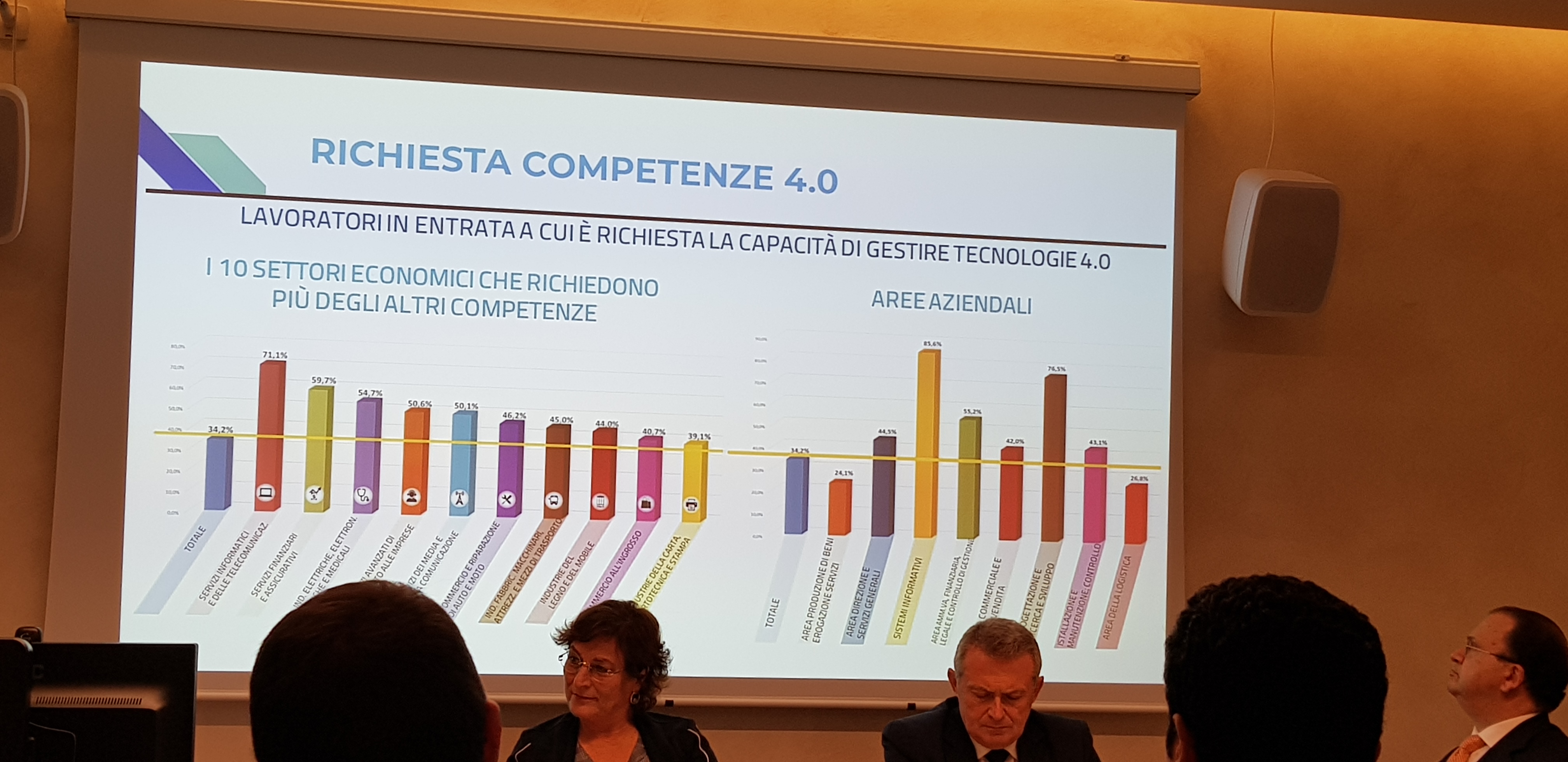

A causa del modo improvvisato con cui il sistema produttivo italiano si è avvicinato a questa modalità di lavoro, le aziende e le persone potrebbero non essere pronte ad avvalersene correttamente. Il “lavoro agile”, infatti, richiede un sapiente utilizzo dell’innovazione digitale, una gestione integrata ed un’evoluzione dei modelli organizzativi aziendali di cui la privacy è parte integrante, per via del ruolo di primo piano rivestito dalla tecnologia.

Le modalità flessibili di lavoro smart, in generale, consentono di migliorare la produttività delle imprese e di usufruire di diversi incentivi fiscali, oltre a permettere ai lavoratori una migliore conciliazione tra lavoro e famiglia, producendo pertanto maggiori opportunità per le imprese e per loro stessi. Dall’altro lato, però, l’improvviso utilizzo dello smart working espone a maggiori rischi informatici i dispositivi aziendali, ma anche quelli personali, spesso usati in questa circostanza per necessità lavorative.

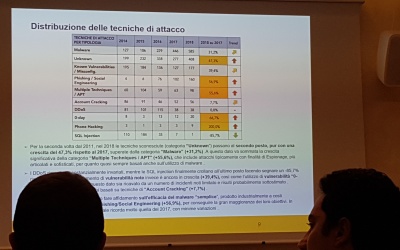

A partire dall’inizio del contagio del Coronavirus sono in constante crescita attacchi informatici come ad esempio l’invio di e-mail sospette, tutte riferite all’attuale situazione d’emergenza, in cui vengono richieste credenziali e dati personali (phishing) o che contengono allegati o link dannosi. Questo dato evidenzia quanto i criminali informatici, sfruttando le notizie globali e la situazione d’emergenza sanitaria, si approfittano delle persone che cercano informazioni sul contagio e che sono per questo più propense a cliccare su link potenzialmente dannosi o a scaricare allegati che si rivelano indesiderati.

In questa condizione, il datore di lavoro è tenuto a prestare adeguata attenzione a diversi aspetti inerenti l’uso delle nuove tecnologie. Deve continuare a mantenere, seppur a distanza, contatti con i propri dipendenti portando avanti il lavoro quotidiano, nel rispetto dei limiti fissati dallo Statuto dei Lavoratori. L’articolo 4 ha una particolare rilevanza quando si parla di lavoro agile, perché fissa un principio cardine: sono vietati l’installazione e l’uso di strumenti tecnologici e sistemi in grado di controllare a distanza lo svolgimento dell’attività lavorativa del dipendente, a meno che il ricorso a questi non sia stato prima siglato con un accordo sindacale o sia autorizzato dall’Ispettorato Territoriale del Lavoro.

Lo Statuto, nato nel 1970, è stato interpretato in maniera evolutiva dalla giurisprudenza e dagli orientamenti del Garante della Privacy e ha finito per comprendere anche un controllo sugli strumenti digitali dei lavoratori: dai sistemi di rilevazione della posizione fino ai software che monitorano in maniera costante l’uso che viene fatto di internet. La riforma del 2015 (Jobs Act) ha poi aggiunto che, anche se lo strumento di controllo a distanza è lecitamente installato, il datore di lavoro deve preventivamente informare il lavoratore agile sulla possibilità di eseguire controlli sulla sua prestazione.

Non c’è, comunque, un divieto “assoluto” di controllo sul lavoratore da parte del datore; se quest’ultimo ha il fondato sospetto che il dipendente stia commettendo degli illeciti, può svolgere controlli mirati, anche a distanza, a patto che siano proporzionati e non invasivi, e che riguardino beni aziendali (il PC fornito dal datore, la casella di posta aziendale, etc.) rispetto ai quali il dipendente non ha alcuna “aspettativa di segretezza”, dal momento che gli strumenti aziendali non possono essere usati per motivi personali.

Tuttavia, il datore di lavoro deve anche occuparsi della sicurezza dei dati e delle reti aziendali, a tutela dei propri dipendenti, clienti e fornitori (rispettando adeguati standard di sicurezza di data protection e cyber security). I dipendenti e i collaboratori, dovrebbero avere precise istruzioni, impartite dal titolare, per la salvaguardia dei dati personali che sono autorizzati a trattare nello svolgimento della propria mansione lavorativa. Non tutte le aziende, però, hanno direttive e procedure di sicurezza precise per lo smart working, soprattutto quando questo non è stato mai previsto prima d’ora.

L’errore più frequente nell’usufruire delle modalità di lavoro agile, utilizzando dispositivi personali e non forniti dall’azienda, è quello di trascurare le misure di sicurezza, non adottando sistemi antivirus e sottovalutando i rischi connessi alla navigazione in rete (accesso a siti pericolosi, download, etc.): uno scenario potenzialmente pericoloso se si accede, in questo modo, ai sistemi e ai server aziendali da remoto.

Anche in questo periodo di emergenza sanitaria, le misure di sicurezza adeguate che il titolare del trattamento dovrebbe attuare per garantire la tutela dei dati personali, dovranno rispettare il Regolamento UE 2016/679 (GDPR). Perciò il datore di lavoro dovrà attuare tutte le procedure per l’attività lavorativa dello smart working, seppur non precedentemente previste, in modo da limitare il rischio per i diritti e le libertà fondamentali degli interessati.

Una risposta concreta a tali problemi, seppur non obbligatoria, è rappresentata dalla compilazione e dall’aggiornamento della Valutazione d’Impatto (la “DPIA” — art. 35 GDPR), ovvero un’analisi delle necessità, della proporzionalità, nonché dei relativi rischi, allo scopo di approntare misure idonee ad affrontarli.

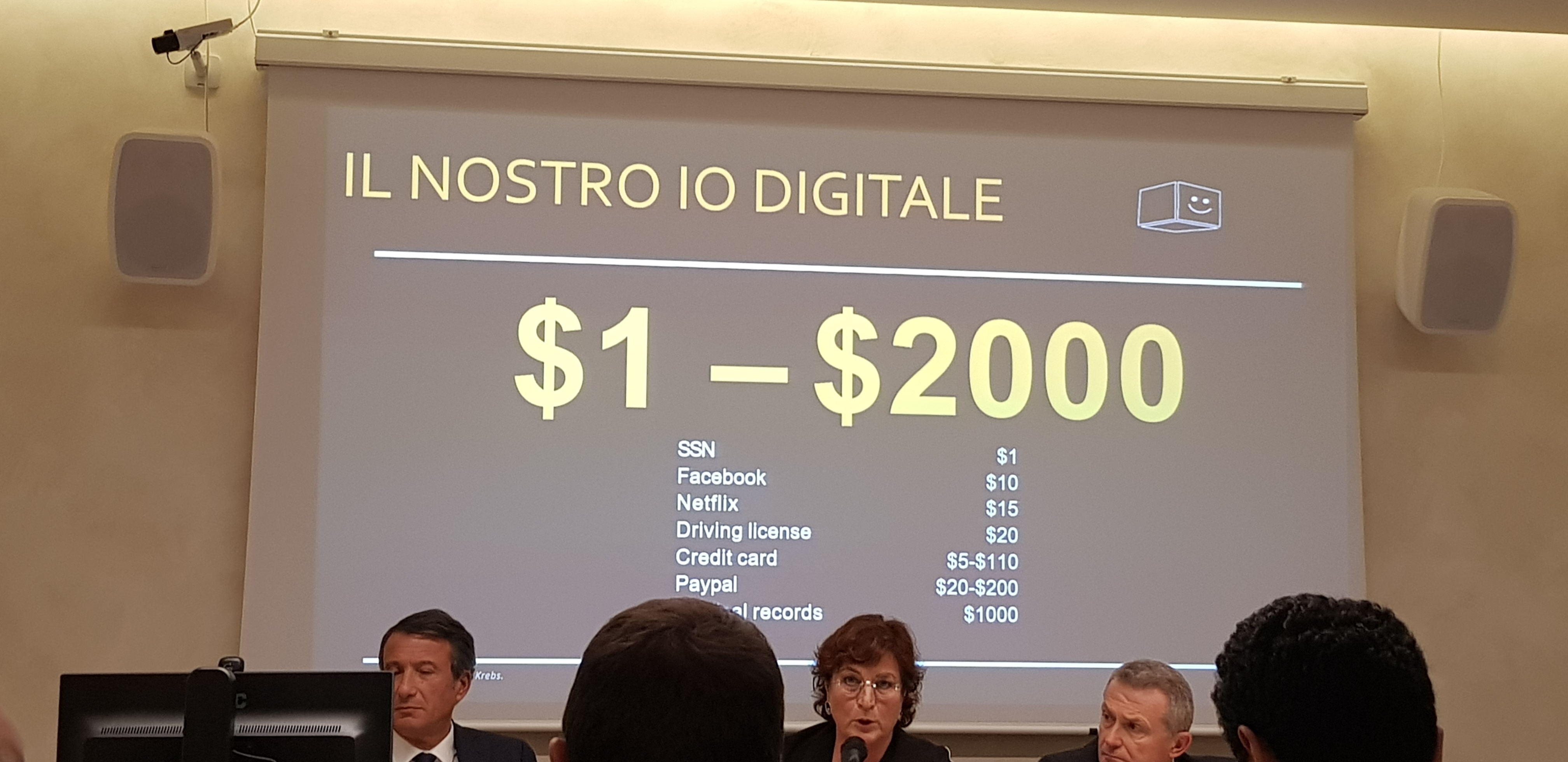

In questa forma di lavoro agile non si può non far riferimento alla cyber security, poiché innumerevoli informazioni vengono scambiate e condivise online. I dati particolari, le proprietà intellettuali e i documenti riservati potrebbero subire furti, perdite accidentali, accessi abusivi, diffusioni dolose o colpose ed essere quindi oggetto di “data breach”.

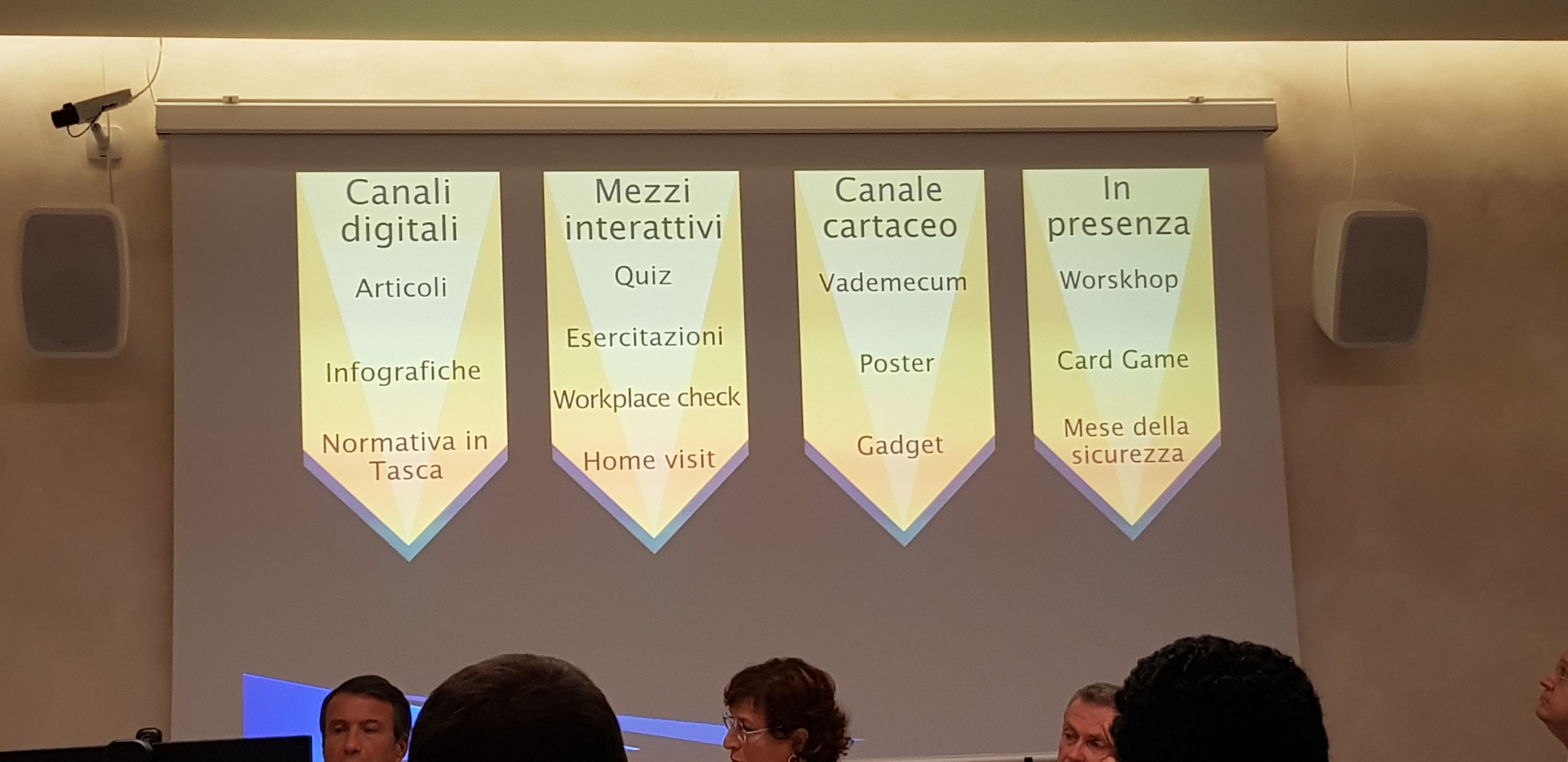

Oltre ad affidarsi a VPN (Virtual Private Network) sicure e a provider affidabili, anche in questo caso, la formazione dello smart worker costituirebbe un’efficace misura di sicurezza, poiché come prescritto dall’art. 32 del GDPR:

“Il titolare del trattamento e il responsabile del trattamento fanno sì che chiunque agisca sotto la loro autorità e abbia accesso a dati personali non tratti tali dati se non è istruito in tal senso dal titolare del trattamento, salvo che lo richieda il diritto dell’Unione o degli Stati membri”.

Occorrerà considerare questa diffusione epidemica come un evento che ha interrotto l’abituale continuità lavorativa e, conseguentemente, ha minacciato i sistemi informativi. È auspicabile trarne un insegnamento per implementare sistemi efficaci al fine di rendere maggiormente operativa l’azienda già a partire dalla “Fase 2”, attivando una corretta progettazione e una maggiore cultura della sicurezza fra i dipendenti.

All’evento sono intervenuti autorevoli rappresentanti del Garante per la Protezione dei Dati Personali e del Cini –

All’evento sono intervenuti autorevoli rappresentanti del Garante per la Protezione dei Dati Personali e del Cini –